DOS: introduzione

DoS è l’acronimo di “Denial of Service” che in italiano significa letteralmente “negazione del servizio”. Il termine indica, nel campo della sicurezza informatica, un malfunzionamento dovuto ad un attacco illecito. L’attacco esaurisce le risorse di un sistema informatico in modo che questo non sia più in grado di erogare il servizio ai client richiedenti.

L’esempio più semplice di attacco DoS è il Syn-Flood: questo viene generato simulando migliaia di click su una singola pagina, è infatti possibile programmare un qualsiasi PC in modo che vengano aperte diverse migliaia di connessioni al secondo che raggiungono il server contemporaneamente e ne consumano la memoria, bloccandolo oppure facendolo crashare.

Per rendere un attacco DoS più efficace solitamente gli aggressori utilizzano una botnet. Questa consiste in una rete di computer precedentemente infettati e di cui l’aggressore ha preso il controllo; in questo tipo di attacchi il bersaglio viene preso di mira contemporaneamente da più fonti, rendendogli difficile riconoscere la fonte originale dell’attacco e la terminazione dell’attacco stesso.

[bottone-post]

DOS: tipologie di attacco

Gli attacchi DoS portati da un singolo host invece possono essere rintracciabili proprio perchè provenienti da una singola fonte.

Attualmente si conoscono due differenti tipologie di attacco DoS:

- Attacco Diretto→ l’aggressore interagisce in modo diretto con la vittima, in questo caso l’attaccante si dice reale e la vittima viene definita di primo livello.

- Attacco Indiretto→ l’aggressore sfrutta parti terze per attaccare la vittima, in questo caso particolare l’attaccante si dice riflesso, le terze parti vengono definite vittime di secondo livello e il bersaglio finale si dice vittima di primo livello.

Entrambe queste tipologie risultano di fatto inutili ai giorni nostri poichè l’evoluzione tecnologica dei sistemi informatici e dei device ha annullato completamente gli effetti negativi di questi attacchi (nessun computer moderno può essere soggetto di un attacco DoS); molto più problematici rimangono gli attachi DDoS.

DOS: protezione del proprio network

Per fare in modo che il tuo network sia protetto al meglio dovresti svolgere un Network Scan con Swascan. In questo modo potrai individuare tutte le vulnerabilità presenti nella tua rete. Queste vulnerabilità e punti deboli sono l’ideale per gli hacker che cercano di intrufolarsi all’interno delle aziende. Risulta necessario implementare tutte le misure idonee per fare in modo che gli hacker non possano sfruttare queste situazioni.

Swascan, attraverso il suo servizio di Network Scan, fornisce informazioni dettagliate circa lo stato di salute del tuo network individuando criticità e vulnerabilità. Per di più, il report del Network Scan aiuta i manager a risolvere questi punti critici fornendo un dettagliato action plan da seguire. Per un free trial della soluzione, clicca il seguente pulsante:

[bottone-post]

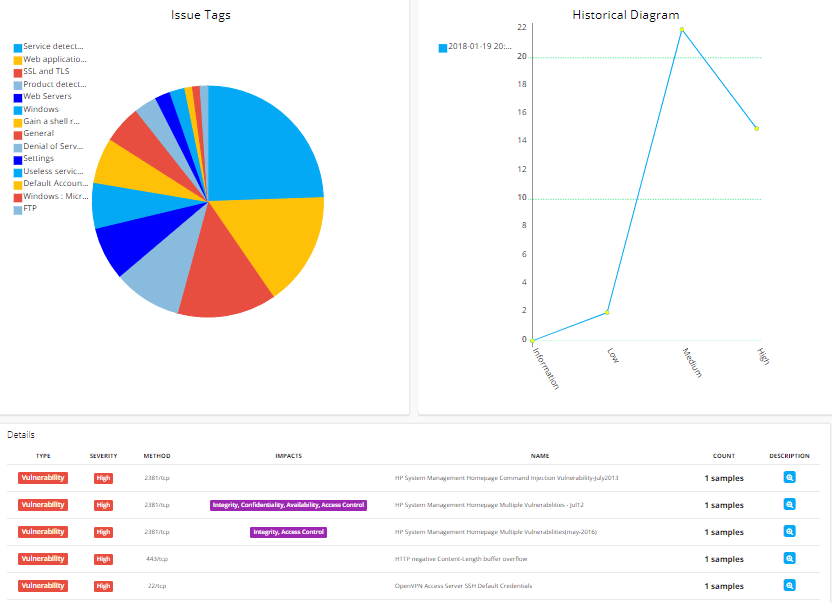

Di seguito un dettaglio del report Network Scan:

Swascan

In modo da garantire al tuo business lo strumento più idoneo, Swascan ha sviluppato una speciale piattaforma di CyberSecurity. In Cloud, SaaS e Pay for Use. Puoi consultare immediatamente la nostra brochure: Piattaforma di CyberSecurity e dare un’occhiata più approfondita ai nostri servizi. I nostri quattro servizi coprono ogni bisogno in termini di gestione del rischio e valutazione periodica. In poche parole, se hai bisogno di capire in quali aree concentrare le risorse aziendali gli strumenti ideali sono il Vulnerability Assessment, Network Scan , Code Review e il GDPR Self-Assessment ( infografica GDPR ): la nostra piattaforma è al 100% GDPR compliant e permette di valutare il livello di Compliance della propria azienda.