Tutorial VPN

La piattaforma Swascan può effettuare l’analisi della rete interna (LAN) tramite una connessione OpenVpn e a tal proposito abbiamo realizzato un tutorial:

- Scarica la virtual appliance

- Installazione di Virtual Box (opzionale)

- Configurazione del server OpenVPN

- Configurazione del file OpenVPN client

- Inserire in Whitelist gli indirizzi IP

- Configurazione del Router/Firewall per le porte TCP/UDP

- Avvio analisi con Swascan

Scaricare la virtual appliance

Per poter effettuare la scansione della rete interna (LAN) è disponibile al seguente link la Virtual Appliance OpenVPN:

E’ possibile importare il file .OVA sul vostro ambiente di virtualizzazione VMWare ESXi, per l’ambiente Hyper-V è disponibile un pacchetto diverso in formato .ZIP, come da seguenti indicazioni.

– Link (compatibile con VMWare ESXi & Virtual Box) Virtual Appliance Formato .OVA

– Link (compatibile con Hyper-V) Virtual Appliance Formato .ZIP

Nel caso in cui non sia presente un ambiente di virtualizzazione presso la vostra infrastruttura, sarà necessario procedere diversamente, predisponendo una macchina con a bordo il software Virtual Box, come specificato nei passaggi successivi del tutorial.

IMPORTANTE: Una volta creata/importata la VM vi consigliamo di verificare i requisiti minimi, che dovranno essere i seguenti:

– 2vCPU

– 8gb Ram

– 50gb Hardisk

Installazione di Virtual Box (Opzionale)

Scarica il software per la virtualizzazione al seguente link:

– Link (compatibile con sistemi Windows, macOs, Linux) Virtual Box

Procedi con l’installazione e una volta terminata, importa il file .OVA scaricato in precedenza.

Una volta terminata l’importazione, accendi la macchina e procedi con gli step di configurazione successivi.

– Avviare Virtual Box e selezionare la voce “Importa”

– All’apertura della finestra selezionare il file che avrà un nome somigliante a “OAS_xx.xx.x.OVA”

– Selezionare il pulsante “Avanti” e poi “Fine”

– Attendere che il software concluda l’importazione.

IMPORTANTE: Vi consigliamo di aumentare la RAM a 8GB.

– Avviare la macchina virtuale, successivamente comparirà una schermata simile:

(potrebbe differire leggermente dallo screen di seguito, nel caso non apparisse la richiesta di login premere il tasto Invio)

Digitare quindi le seguenti credenziali:

– Username: root

– Password: openvpnas

Una volta effettuato il login verrà richiesto di accettare il contratto digitare yes e premere invio per proseguire:

Continuare a premere il tasto enter per proseguire con la configurazione di default, rilevate dal setup, come di seguito:

IMPORTANTE: La piattaforma Swascan accetta solo configurazioni VPN in Split Tunneling, per tanto bisogna ricordarsi di indicare “no” alle due domande indicate nella prima fase di configurazione, sarà possibile modificare la configurazione anche successivamente tramite pannello web.

L’indirizzo IP viene evidenziato nella fase di setup iniziale come da screen.

Ad ogni modo, per conoscere l’indirizzo IP assegnato dal DHCP della rete LAN digitare nella shell “ifconfig eth0” e premere INVIO, ricercare quindi la voce “inet addr” e prendere nota dell’indirizzo.

IMPORTANTE: Vi consigliamo di effettuare un cambio password direttamente da shell con il comando passwd root per l’utenza root e passwd openvpn per l’utenza openvpn.

Configurazione del server OpenVPN

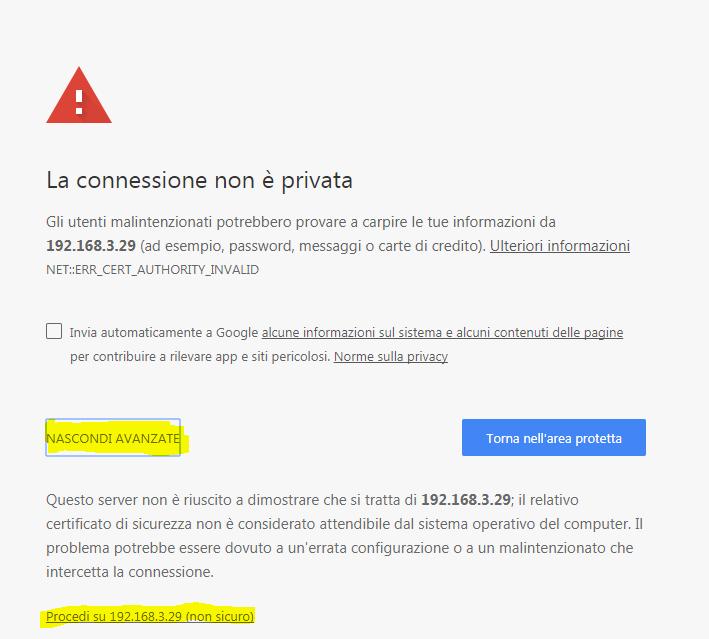

Aprire quindi da un’altra postazione di lavoro presente nella rete interna un browser internet per esempio Chrome e digitare l’indirizzo IP precedentemente rilevato come segue “https://indirizzo_IP/admin” e selezionare il pulsante “AVANZATE” e poi “Procedi su 192.168.3.29 (non sicuro)“.

All’apertura del sito indicare le seguenti credenziali per accedere alla console di gestione:

– Username: openvpn

– Password: (la password che hai cambiato in precedenza)

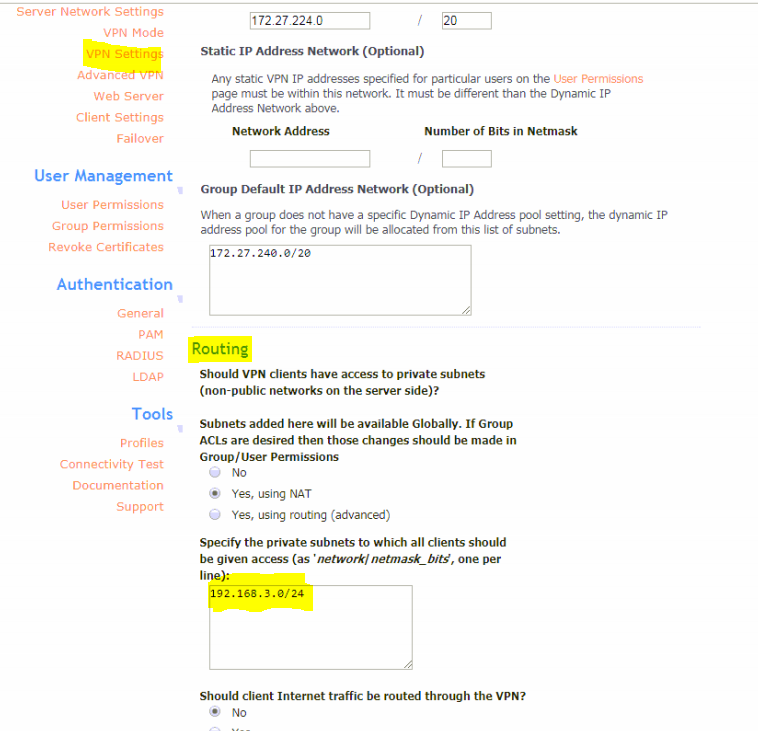

La configurazione di base della virtual appliance OpenVPN è su piano di indirizzamento 192.168.3.0/24 qualora la vostra rete operi su un piano di indirizzamento differente è necessario configurare il server OpenVPN come segue:

– Dopo aver effettuato il login alla piattaforma selezionare la voce di menu “VPN Settings”

– Modificare il campo riferito a “Routing” dove è indicato l’indirizzo della rete interna “192.168.1.0/24” digitando il valore corretto es. “192.168.3.0/24” (vedi immagine)

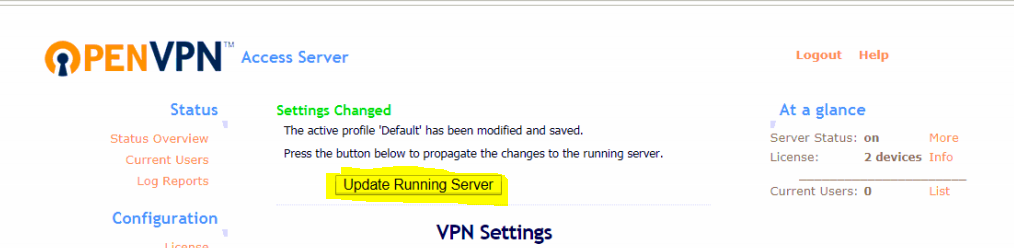

Selezionare poi il pulsante posto in basso con il nome “Save Settings” e premere quindi il pulsante “Update Running Server“.

Configurazione del file OpenVPN client

Scaricare il file di configurazione .OVPN effettuando il login con l’utenza openvpn e la password che avete impostato in precedenza da shell.

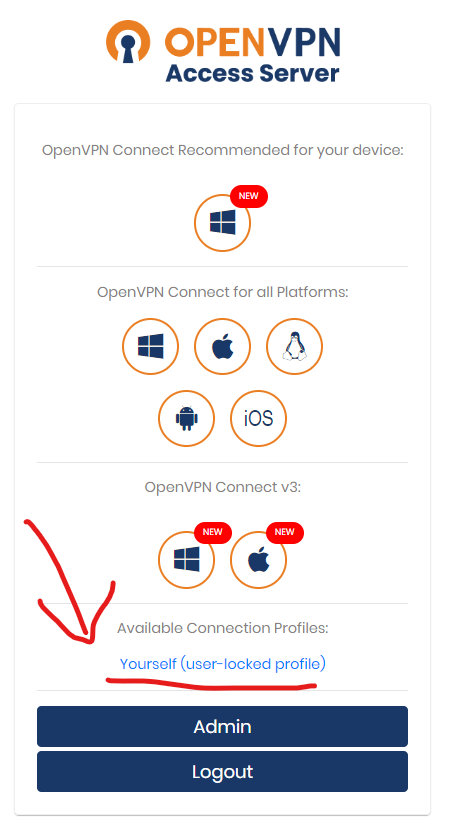

Visitare il link della vostra OpenVPN https://indirizzo_IP

Cliccare la voce Yourself (user-locked profile), vi farà scaricare il file client.conf, in seguito sarà necessario editare il file client.conf con indirizzo IP pubblico della rete che volete analizzare completando i seguenti step:

– Aprire un Browser internet e digitare l’indirizzo “https://www.whatismyip.com”

– Verrà visualizzato l’indirizzo IP della vostra connessione internet sotto il campo “Il Tuo Indirizzo IPv4:” esempio: 8.8.8.8

– Aprire con un notepad o blocco note il file client.conf e sostituire l’indirizzo attualmente presente con quello rilevato esempio: 8.8.8.8

– Salvare il file e chiudere il blocco note.

IMPORTANTE: per garantire il funzionamento è necessario che i seguenti parametri siano presenti all’interno del file:

auth-user-pass auth.txt

verb 3

push-peer-info

mute 20

keepalive 10 60

data-ciphers AES-256-GCM

data-ciphers-fallback AES-256-CBC

sndbuf 100000

rcvbuf 100000

auth-nocache

auth SHA1

disable-dco

Configurazione del Router/Firewall per le porte TCP/UDP

Per permettere a Swascan di poter effettuare l’analisi della rete interna è necessario configurare il router/firewall per il re-indirizzamento del traffico TCP/UDP.

A causa di alcune limitazioni che, potrebbero essere imposte da alcuni ISP, potrebbe essere necessario utilizzare una porta esterna diversa da quella tradizionale TCP/UDP 1194.

Consigliamo di utilizzare una porta TCP e una UDP scegliendola tra le porte libere nel range tra 50000 e 60000.

Esempio: Creare una regola NAT, con porte esterne TCP/UDP (scegliere tra una porta TCP tra 50000 e 60000 e una porta UDP tra 50000 e 60000), e per le porte interne TCP/UDP lasciare la porta tradizionale 1194, e indirizzare il traffico verso l’indirizzo IP della l’OpenVPN Server presente nella rete interna (LAN).

Inserire in Whitelist gli indirizzi IP

Per permettere ai server di Swascan di scansionare la rete è consigliabile inserire nella whitelist del proprio firewall gli indirizzi IP che sono visualizzabili nella sezione “Network Scan” alla schermata di inserimento dei target, di fianco la voce: “Tutte le richieste arriveranno dal seguente IP”.

Avvio dell’analisi con Swascan

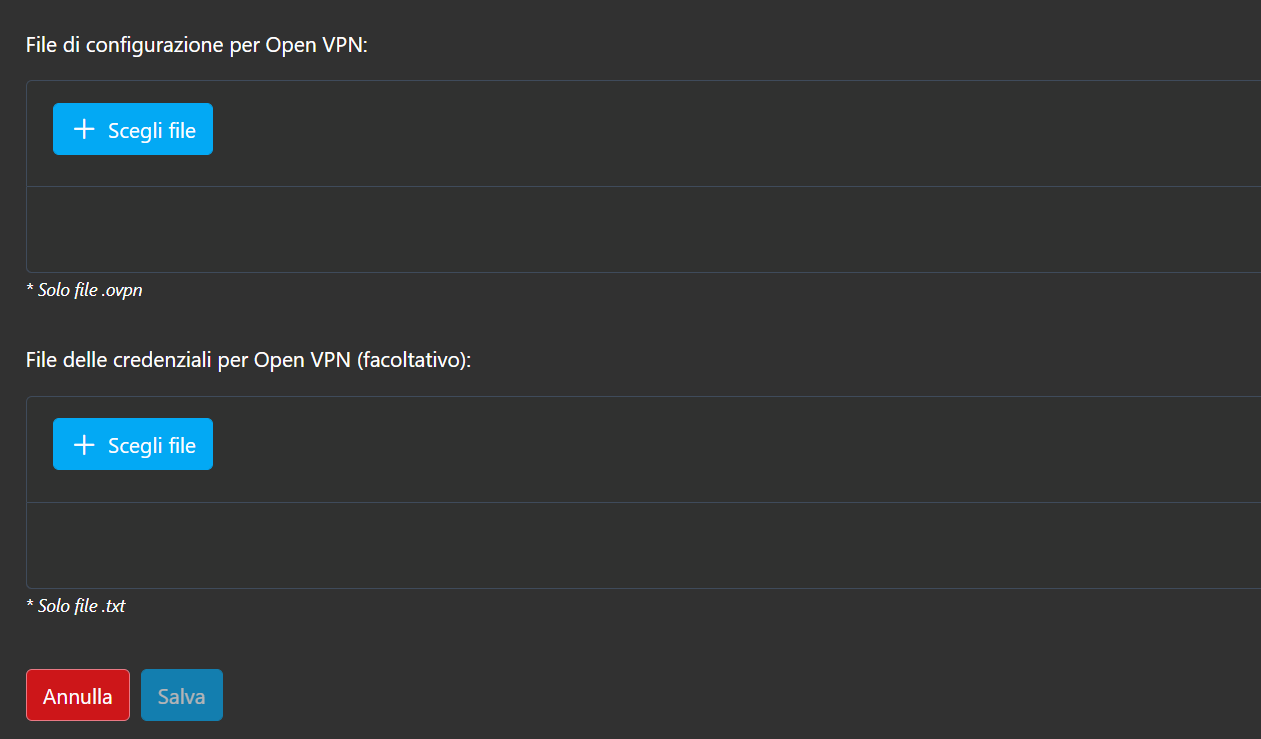

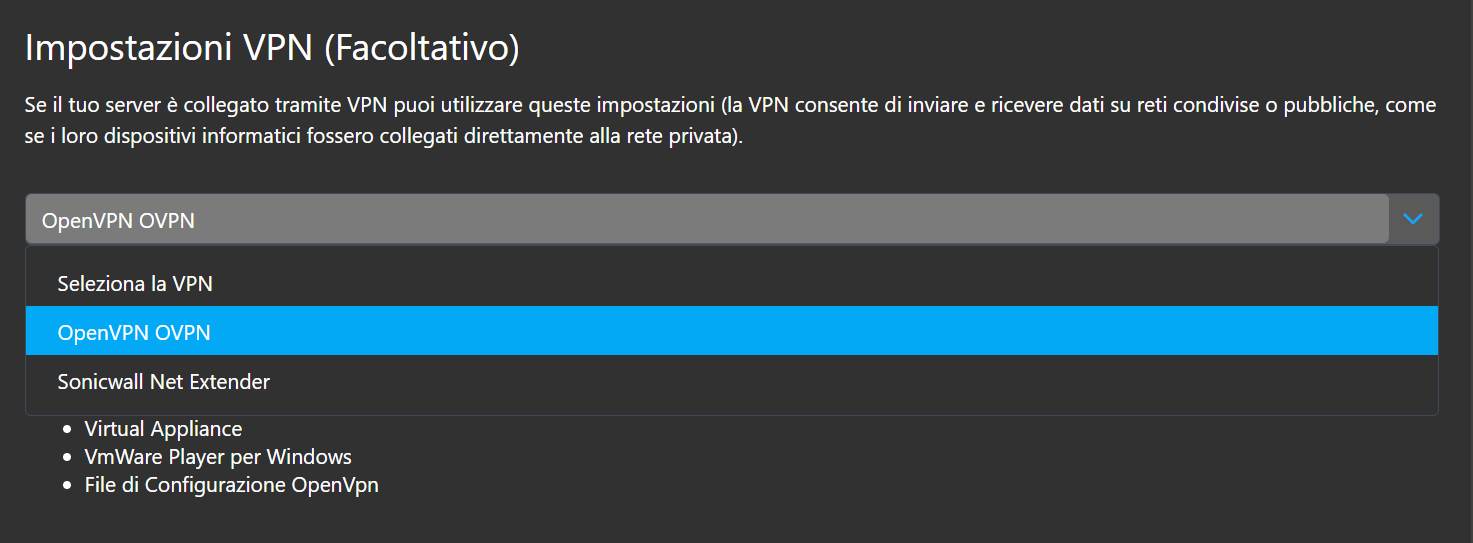

Per effettuare l’analisi tramite connessione VPN è possibile collegandosi al sito https://security.swascan.com e dopo aver selezionato il servizio per effettuare la scansione selezionare nel menu a tendina la voce “OpenVPN OVPN“.

– Selezionare il pulsante “Scegli file” sotto la voce “File di configurazione per Open VPN:” e caricare il file client.ovpn

– Selezionare il pulsante “Scegli file” sotto la voce “File delle credenziali per Open VPN (facoltativo):” e caricare il file auth.txt

– Premere il pulsante Salva